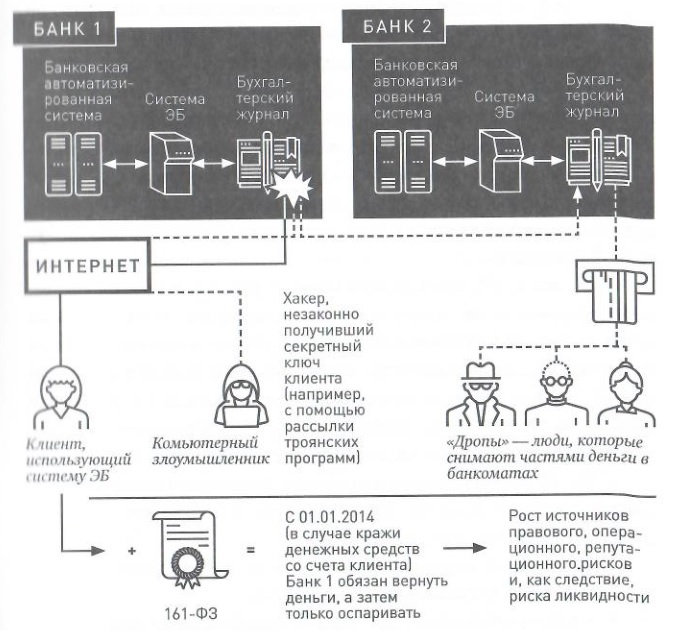

На основании проведенной ранее работы EBG БКБН пришел к выводу, что традиционные принципы управления банковскими рисками применимы к деятельности в области ЭБ. Комплексные характеристики каналов доведения услуг через Интернет вынуждают приспосабливать эти принципы ко многим банковским онлайновым операциям и соответствующим